Reporte anual de ciberseguridad Cisco 2018

El panorama de los ataques

Los adversarios están llevando el malware a niveles de sofisticación e impacto sin precedentes. El número y la variedad es cada vez mayor de tipos de malware y familias que perpetúan el caos en el panorama de ataque al socavar los esfuerzos de los defensores para ganar y mantener el terreno ante las amenazas.

LA EVOLUCIÓN DEL MALWARE

Uno de los desarrollos más importantes en el panorama de ataque en 2017 fue la evolución del ransomware. El llegada de los ransomware worms basados en la red elimina la necesidad del elemento humano en el lanzamiento de

campañas de ransomware. Y para algunos adversarios, el premio no es un rescate, sino la destrucción de sistemas

y datos. Esperamos ver más de esta actividad en el año que viene.

Están por ahí: los defensores deben prepararse para enfrentarse a nuevas amenazas basadas en la red que se pagarán por sí mismas en 2018.

En 2017, los adversarios llevaron el ransomware a un nuevo nivel, aunque era de esperarse. Después de la campaña SamSam de marzo de 20161, el primer ataque a gran escala que utilizó el vector de red para propagar el ransomware,

eliminando así al usuario del proceso de infección: los investigadores de amenazas de Cisco sabían que solo sería una cuestión de tiempo antes de que los actores de la amenaza encontraran la forma de automatizar esta técnica. Los atacantes harán que su malware sea aún más potente al combinarlo con la funcionalidad de «worm» para causar daños generalizados.

Esta evolución del malware no se hizo esperar. En mayo de 2017, apareció WannaCry, un cryptoworm ransomware, que se extendió como un reguero de pólvora a través de Internet. Para propagarse, aprovechó una vulnerabilidad de seguridad de Microsoft Windows llamada EternalBlue, que fue filtrada por el grupo de hackers Shadow Brokers a mediados de abril de 2017.

WannaCry había ganado más de US $143,000 a través de pagos con bitcoins en el momento en que las carteras se cobraron. Dada la línea de tiempo, y calculando la acumulación del valor en el bitcoin originalmente pagado en las carteras a $93,531, los investigadores de amenazas de Cisco estiman que se hicieron aproximadamente 312 pagos

de rescate. A modo de comparación, el kit de exploit Angler, cuando estaba activo, ganaba unos 100 millones de dólares anuales como empresa global.

WannaCry no rastreó el daño cifrado y los pagos realizados por los usuarios afectados. También se desconoce la cantidad de usuarios que recibieron claves de descifrado después de realizar un pago. (WannaCry todavía se está propagando, y los usuarios continúan pagando rescates, en vano). Debido al bajo rendimiento de WannaCry como ransomware, el gobierno de EE. UU. y muchos investigadores de seguridad creen que el componente del rescate es efectivamente una cortina de humo para ocultar el verdadero propósito de WannaCry: borrar datos.

Nyetya (también conocido como NotPetya) llegó en junio de 2017. Este malware también se hizo pasar por ransomware y también utilizó la vulnerabilidad de ejecución remota de código denominada «EternalBlue», así como la vulnerabilidad de ejecución remota de código «EternalRomance» (también filtrada por Shadow Brokers) y otros vectores que implicaban la extracción de credenciales no relacionadas con el lanzamiento de Shadow Brokers. Nyetya se implementó a través de sistemas de actualización de software para un paquete de software de impuestos utilizado por más del 80 por ciento de las empresas en Ucrania e instalado en más de 1 millón de computadoras. La policía cibernética de Ucrania confirmó que afectó a más de 2000 empresas ucranianas.

Antes de la aparición del ransomware de propagación automática, el malware se distribuía de tres formas: descarga en disco, correo electrónico o medios físicos como dispositivos de memoria USB maliciosos. Todos los métodos

requerían algún tipo de interacción humana para infectar un dispositivo o sistema con ransomware. Con estos nuevos vectores empleados por los atacantes, una estación de trabajo activa y sin parches de seguridad es todo lo que se necesita para lanzar una campaña de ransomware basada en la red.

Los profesionales de la seguridad pueden considerar a los worms como un tipo de amenaza «antigua» porque la

cantidad de vulnerabilidades y exposiciones comunes (CVE) se ha reducido a medida que las líneas de base de seguridad del producto han mejorado. Sin embargo, el malware de auto propagación no solo es una amenaza relevante, sino que también tiene el potencial de derribar Internet, de acuerdo con los investigadores de amenazas de Cisco. WannaCry y Nyetya son solo una muestra de lo que está por venir, por lo que los defensores deberían prepararse.

WannaCry y Nyetya podrían haber sido prevenidos, o su impacto reducido, si más organizaciones hubieran aplicado las mejores prácticas básicas de seguridad, como el parcheo de vulnerabilidades, el establecimiento de procesos y políticas apropiadas para la respuesta a incidentes y la segmentación de la red.

Punto débil de la seguridad: la cadena de suministro

La campaña de Nyetya también fue un ataque de la cadena de suministro, uno de los muchos problemas que los investigadores de amenazas de Cisco observaron en 2017. Una razón por la cual Nyetya logró infectar tantas máquinas tan rápidamente es porque los usuarios no vieron una actualización de software automatizada como un riesgo de seguridad o, en algunos casos, incluso se dieron cuenta de que estaban recibiendo las actualizaciones maliciosas.

Otro ataque a la cadena de suministro, ocurrido en septiembre de 2017, involucró los servidores de descarga utilizados por un proveedor de software para distribuir un paquete de software legítimo conocido como CCleaner.

Los binarios de CCleaner, que contenían una puerta trasera troyana, se firmaron utilizando un certificado válido, dando a los usuarios un resultado falso de confianza de que el software que estaban usando era seguro. Los actores detrás de esta campaña estaban apuntando a las principales compañías de tecnología donde el software estaba en uso, ya sea legítimamente o como parte de una TI clandestina.

Los ataques de la cadena de suministro parecen estar aumentando en velocidad y complejidad. Pueden afectar las computadoras en una escala masiva y pueden persistir durante meses o incluso años. Los defensores deben ser conscientes del riesgo potencial de usar software o hardware de organizaciones que no tienen una postura de seguridad responsable. Busque proveedores que emitan CVE, aborden rápidamente las vulnerabilidades y se esfuercen constantemente para garantizar que sus sistemas de compilación no se vean comprometidos. Además, los usuarios deben tomarse un tiempo para analizar el nuevo software antes de descargarlo para verificar que no contenga malware.

La segmentación de la red de software que no está respaldada por una práctica de seguridad integral puede ayudar a contener el daño de los ataques de la cadena de suministro, evitando que se propaguen por toda la organización.

TRÁFICO WEB MALICIOSO CIFRADO

El creciente volumen de tráfico web encriptado, tanto legítimo como malicioso, crea aún más desafíos y confusión para los defensores que intentan identificar y monitorear amenazas potenciales. La encriptación está destinada a mejorar la seguridad, pero también proporciona a los actores malintencionados una poderosa herramienta para ocultar la actividad de comando y control (C2), lo que les brinda más tiempo para operar e infligir daños. Los investigadores de amenazas de Cisco esperan ver que los adversarios aumenten su uso del cifrado en 2018. Para mantener el ritmo, los defensores necesitarán incorporar más automatización y herramientas avanzadas como aprendizaje de máquina e inteligencia artificial para complementar la prevención, detección y reparación de amenazas.

Un punto oscuro para los defensores: tráfico web malicioso encriptado

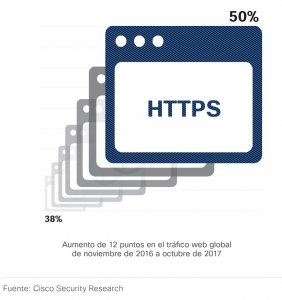

Los investigadores de amenazas de Cisco informan que el 50 por ciento del tráfico web global se cifró a partir de octubre de 2017. Eso es un aumento de 12 puntos en el volumen a partir de noviembre de 2016 (ver figura 1). Un factor que impulsa ese aumento es la disponibilidad de certificados SSL de bajo costo o gratuitos. Otra es la práctica acelerada de Google Chrome de marcar sitios web no cifrados que manejan información confidencial, como la información de tarjetas de crédito de los clientes, como «no segura». Las empresas están motivadas para cumplir con el requisito de cifrado HTTPS de Google a menos que quieran arriesgarse a una caída potencialmente significativa en su clasificación de la página de búsqueda de Google.

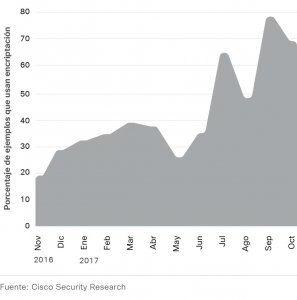

A medida que crece el volumen del tráfico web global cifrado, los adversarios parecen estar ampliando su adopción del cifrado como una herramienta para ocultar su actividad C2. Los investigadores de amenazas de Cisco observaron un aumento de más del triple en la comunicación de red cifrada utilizada por las muestras de malware inspeccionadas durante un período de 12 meses (consulte la figura 2). Nuestro análisis de más de 400,000 binarios maliciosos descubrió que alrededor del 70 por ciento había usado al menos algo de encriptación a partir de octubre de 2017.

Figura 1 Aumento en el volumen de tráfico web global

encriptado

Figura 2 Aumento en el volumen de binarios maliciosos

aprovechando algunas comunicaciones de red

encriptadas

Aplicación de machine learning para el espectro

de la amenaza

Para superar la falta de visibilidad que crea el cifrado y reducir el tiempo de los adversarios para operar, vemos que más empresas exploran el uso de machine learning y .artificial Intelligence. Estas capacidades avanzadas pueden mejorar las defensas de seguridad de red y, con el tiempo, «aprender» a detectar automáticamente patrones inusuales de tráfico web que indique actividad maliciosa.

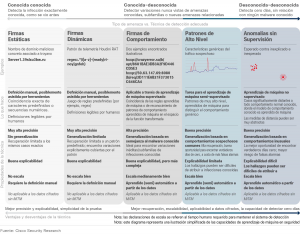

Machine learning es útil para detectar automáticamente las amenazas conocidas-conocidas, los tipos de infecciones que se han visto antes (consulte la figura 3). Pero su valor real, especialmente en la supervisión del tráfico web encriptado, radica en su capacidad para detectar amenazas «conocidas-desconocidas» (variaciones nunca vistas de amenazas conocidas, subfamilias de malware o nuevas amenazas relacionadas) y amenazas «desconocidas-desconocidas» (nuevo malware de red). La tecnología puede aprender a identificar patrones inusuales en grandes volúmenes de tráfico web encriptado y alertar automáticamente a los equipos de seguridad sobre la necesidad de una mayor investigación.

Este último punto es especialmente importante, dado que la falta de personal capacitado es un obstáculo para mejorar las defensas de seguridad en muchas organizaciones, como se ve en los hallazgos del Estudio de Referencia de las Capacidades de Seguridad de Cisco 2018. La automatización y las herramientas inteligentes, como el machine learning y artificial Intelligence y, pueden ayudar a los defensores a superar las habilidades y las brechas de recursos, haciéndolos más efectivos para identificar y responder a amenazas conocidas y emergentes.

Figura 3 Aprendizaje de máquina en seguridad de red: taxonomía

AMENAZAS DE CORREO ELECTRÓNICO

No importa cuánto cambie el panorama de las amenazas, el correo electrónico malicioso y el correo no deseado siguen siendo herramientas vitales para que los adversarios distribuyan malware porque llevan las amenazas directamente al punto final. Al aplicar la combinación correcta de técnicas de ingeniería social, como phishing y enlaces maliciosos y archivos adjuntos, los adversarios solo tienen que sentarse y esperar a que los usuarios desprevenidos activen sus exploits.

Las fluctuaciones en la actividad de botnet de spam afectan el volumen general

A finales de 2016, los investigadores de amenazas de Cisco observaron un aumento notable en la actividad de la campaña de spam que parecía coincidir con una disminución en la actividad del kit de exploits. Cuando los principales kits de exploits como Angler desaparecieron abruptamente del mercado, muchos usuarios de esos kits regresaron al vector de correo electrónico para mantener la rentabilidad.

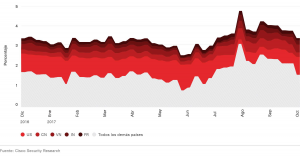

Sin embargo, después de esa prisa inicial por volver al correo electrónico, el volumen global de spam disminuyó y se niveló durante la mayor parte de la primera mitad de 2017. Luego, a fines de mayo y principios de junio de 2017, el volumen global de spam disminuyó antes de aumentar considerablemente a mediados o fines del verano (ver figura 8).

Figura 8 Bloqueo de reputación de IP por país, diciembre de 2016 a octubre de 2017

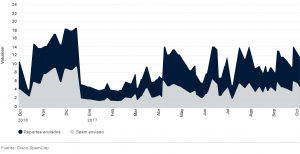

El reducido volumen de spam de enero a abril de 2017 coincide con una pausa en la actividad de la botnet de spam,

como lo muestra un gráfico interno generado por el servicio Cisco® SpamCop (figura 9).

Los investigadores de amenazas de Cisco informan que la botnet Necurs, uno de los principales contribuyentes al volumen general de spam a nivel mundial, estuvo activa, pero distribuyendo menos spam durante el período de enero a abril. En mayo, la botnet estaba difundiendo Jaff ransomware a través de campañas masivas de spam. Las campañas presentaban un archivo PDF con un documento incrustado de Microsoft Office y el descargador inicial del Jaff ransomware.10 Los investigadores de seguridad descubrieron una vulnerabilidad en Jaff que les permitió crear un descifrador que obligó a los operadores de Necurs a hacer un rápido retorno a la distribución de su amenaza habitual, Locky ransomware. El momento en que los actores detrás de Necurs tuvieron que volver a Locky coincide con la caída significativa en el volumen de spam global observada durante las dos primeras semanas de junio (figura 9).

Extensiones de archivo maliciosas en el correo electrónico: las 10 herramientas

principales de las familias de malware común

Los investigadores de amenazas de Cisco analizaron la telemetría de correo electrónico de enero a septiembre de 2017 para identificar los tipos de extensiones de archivos maliciosos en los documentos de correo electrónico que las

familias de malware comunes emplean con más frecuencia. El análisis produjo una lista de los 10 principales que muestra que el grupo más frecuente de extensiones de archivos maliciosos (38 por ciento) eran los formatos de Microsoft Office como Word, PowerPoint y Excel (consulte la figura 10).

Los archivos de almacenamiento, como .zip y .jar, representaron aproximadamente el 37 por ciento de todas las extensiones de archivos maliciosos observadas en nuestro estudio. El hecho de que los adversarios empleen en gran medida los archivos no es sorprendente, ya que durante mucho tiempo han sido los lugares preferidos para ocultar el malware. Los usuarios deben abrir archivos para ver el contenido, un paso importante en la cadena de infección para muchas amenazas. Los archivos maliciosos también suelen tener éxito al frustrar las herramientas de análisis automatizadas, especialmente cuando contienen amenazas que requieren la interacción del usuario para la activación. Los adversarios también usarán tipos de archivos oscuros, como .7z y .rar, para evadir la detección.

Las extensiones de archivo PDF maliciosas completaron los tres primeros en nuestro análisis, representando casi el 14 por ciento de las extensiones de archivos maliciosos observadas. (Nota: la categoría de «Otras extensiones» se aplica a las extensiones observadas en nuestro estudio que no se pudieron asignar fácilmente a tipos de archivos conocidos. Algunos tipos de malware son conocidos por usar extensiones de archivo aleatorias).

Figura 9 Actividad de botnet de spam, octubre de 2016 – octubre de 2017

Si desea conocer más haga clic aquí.

Cisco Systems, Inc. (2018). Reporte anual de ciberseguridad de Cisco 2018(Cisco 2018) [archivo PDF]. Estados Unidos. Recuperado de https://www.cisco.com/c/dam/global/es_mx/solutions/pdf/reporte-anual-cisco-2018-espan.pdf

Hola buenos días. Lo primero y antes de nada, felicitaros por el post ya que me parece una información muy interesante y relevante para conocer este reporte anual de ciberseguridad para este año. Por otro lado es muy interesante que dediquéis este tiempo a compartir contenido bueno en la web. Un saludo y buen trabajo!!